KVKK VE KULLANILAN TEKNOLOJİLER.

Kişisel verileri koruma kanunu kişilerin veri gizliliğini veya güvenliğini korumak için yürürlüğe girmiş bir kanundur. KVKK’nın amacı ise verilerimizin belirli düzende işlenmesini sağlamak ve bunun içinde kullanılan birçok teknoloji vardır.

Kişisel Veri Tespit Testi.

Kişilerin kimlik numarası, kökeni, dini, sağlık ve öğrenim gibi kişisel verilerinin tespit edilmesidir.

DLP Testi (Veri Sızıntısı Engelleme).

Şirket ve kurumlar için DLP’nin önemli bir rolü vardır.kurumdaki çalışanların verileri dışarı çıkması veya verilmesi gibi durumlar olmaması gerekir.DLP sayesinde verilerimizin dışarı çıkması ve verilmesine engellenmiş olacak.

Ağ Güvenliği.

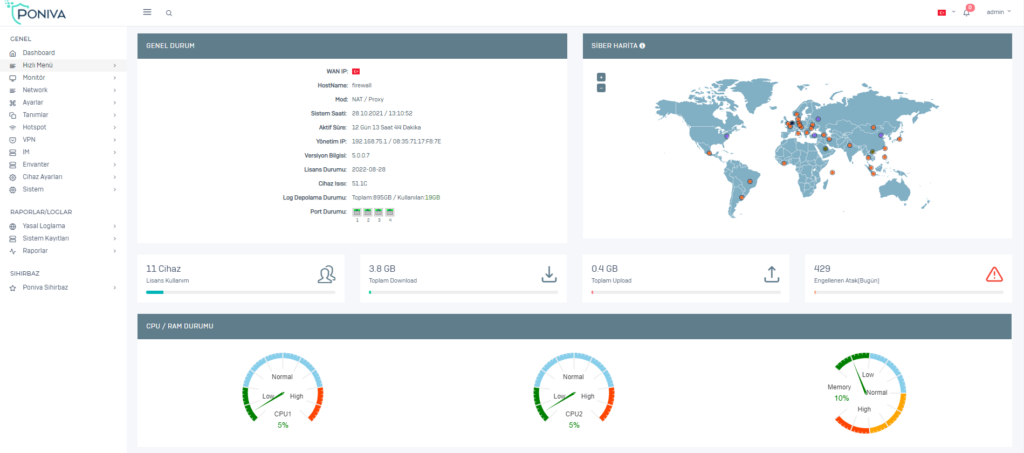

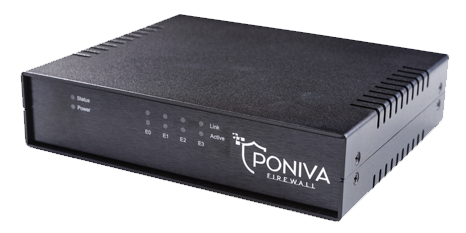

Bir kurumun en çok dikkat etmesi gereken konu Ağ Güvenliğidir. Bunun için Firewall, IPS, DDOS gibi çözümlerle ağ güvenliğinin sağlanması gerekmektedir. Poniva Firewall ile sisteminiz daha güvende olur. Ürünlerimiz hakkında daha fazla bilgi almak için lütfen tıklayınız.

Şifreleme.

KVKK için önemli bir diğer konuda şifrelemedir. Ağa çıkan verinin şifrelenerek çıkmasını amaçlamaktadır. Veriler kötü niyetli kişiler tarafından ele geçirilse dahi veri şifreli olduğundan veriyi elde edemeyecektir ve dolayısıyla verinin dışa sızmasının önüne geçilmiş olacaktır.

E-posta Güvenliği.

Kurumlarda iletişim ve haberleşme artık e-posta üzerinden yapılmaktadır. Günümüzde yapılan birçok siber saldırılar da mail üzerinden yapılmaktadır. Karşıdan gelen zararlı içerikli mailleri açılması sonucunda kurum ağı tehlikeye atılmış olur. Bu nedenle e-posta güvenliği de KVKK için önemlidir.

Log ve SIEM Teknolojileri.

Log ve SIEM teknolojileri kurumca gerçekleşen işlemleri kaydeder ve analizini yapmayı kapsar. KVKK açısından önemlidir, yaşanan bir veri sızıntısında olayı aydınlatmak için SIEM ve Log kayıtlarına bakılır.

Veri Silme/ Yok Etme.

Verilerin imha edilmesi yanı silinmesi ve yok edilmesi durumudur. Verilerin silinmesi demek kullanıcı tarafından kullanılmasını ve erişimini engellemektir. Kişisel verilen kasten ve kast dışı yok edilmesi KVK Kanununa aykırı bir durumdur.

Tokenizasyon.

Bu teknoloji hassas verilerimizin şifrelenmiş verilerimizle yer değiştirmesi yoluyla korunmasıdır. Tokenizasyon ile kişisel verilerimizin şifrelenme durumu kontrol edilir.

Yapılandırılmamış Veri Güvenliği Ürünleri.

Bir cihazın kurulumunu veya konfigürasyonunu tam yapmamak kötü niyetli taraflar için fırsat olup bu açıklıklardan içeri sızıp verilerin elde edilmesine neden olabilmektedir. Bu nedenle cihazların konfigürasyonunu tam yapmak çok önemlidir.

Mobil Cihaz Yönetimi.

Cihazlarınızın kurulumu kadar yönetilmesi de önemlidir. Kullanılan cihazlarda hangi özellikler açık, veya cihazın dışarıdan erişim açığı var mı gibi bilgilerin bilinmesi ve yönetilmesi önemlidir.

Yetki ve Erişim Denetim Ürünleri.

KVKK’nın bir başka önemli özelliği de yetki ve erişim denetimidir. Ağ izlenimin olmadığı bir durumda üçüncü taraf kişiler ağınıza bağlanıp verilerinizi alabilir. Bu yüzden bu tür ürünler kurum ve çalışanların güveliği için önemlidir.

Veri Tabanı Güvenliği.

KVKK’nın en hassas özelliği de veri tabanı güvenliğidir. Nedeni ise biliyorsunuz ki verilerimiz genellikle veri tabanında tutulmaktadır. Kullanılan veri tabanında bir zafiyet durumu bu test ile tespit edilebilir.

Zaman Damgası.

KVKK için bir diğer önem arz eden durum zaman damgası özelliğidir. Çünkü bir verinin ne zaman değiştirildiği, alındığı, gönderildiği gibi birçok önemli veriyi tutar.

KVKK Danışmanlık Hizmetlerimizi Hukuk danışmanımız, KVKK danışmanımız ve Siber Güvenlik Bilişim danışmanlarımızla bereber yürütmekteyiz.

KVKK Danışmanlık hizmetimizle ilgili bilgi almak için lütfen bize ulaşın. ( 0 342 255 5660 / 0 212 914 1660)

Gaziantep KVKK

Bunlara da bakmak isteyebilirsiniz.

5651 Sayılı Kanun Nedir?

5651 Loglama - 5651 Sayılı Yasa Nedir? Neleri Kapsar?. 5651 sayılı kanun internet üzerinden işlenilen suçların engellenmesine yönelik bir kanundur. 2007’de çıkarılan kanunla beraber internet sağlayıcıları ve dağıtıcılarına bazı yükümlülükler getirildi. İnterneti [...]

Siber Güvenlik Nedir?

SİBER GÜVENLİK. Siber güvenlik, donanım, yazılım ve veriler dahil olmak üzere internete bağlı sistemlerin siber saldırılara karşı korunmasıdır. Bilgi işlem bağlamında güvenlik, siber güvenlik ve fiziksel güvenliği içerir. Her ikisi de işletmeler [...]

Hotspot – 5651 Yasal Loglama Captive Portal Nedir?

HOTSPOT - CAPTIVE PORTAL. Muhtemelen ne olduğundan habersiz pek çok kez hotspot ile karşılaşmışsınızdır. işletmelerin kullanıcıların Wi-Fi ağına bağlanmadan önce geçmelerini gerektiren özelleştirilmiş giriş sayfasıdır. Havaalanları, kafeler ve oteller bu işlemler için [...]

Firewall Nedir?

FIREWALL CİHAZI. Firewall cihazı ağınızdan dışarıya yada dışardan ağınıza yapılan saldırıları tespit ederek engellenmesini sağlayan cihazdır. Firewall Ağ Güvenlik cihazı yardımı ile kullanıcılarınızın internete çıkışlarını filtreleyebilirsiniz. Örn: Öğle mesaisinde sosyal medya serbest [...]

Firewall Kurulumu Nasıl Yapılır?

FIREWALL KURULUMU NASIL YAPILIR? 1- Firewall Cihazınızın güç kablosunu takarak çalıştırın. 2- DSL-Fiber modem / yönlendirici 'boş bir portuna Lan kablosunu takın ve burdan gelen kablonun diğer ucunu güvenlik duvarı cihazınızın E0 [...]

Port Yönlendirme nedir?

PORT YÖNLENDİRME NEDİR? Günümüz internet alt yapısında METRO internet devresi kullanmıyorsanız internet servis sağlayıcınız tarafından size 1 adet ip tahsisi yapılır, içerdeki tüm cihazlarınız internete çıktıklarında IP adresini kullanırlar. Firewall Ağ Güvenlik [...]

KARMAŞIKLIKTA BOĞULMAYIN.

Firewall yönetimi hiç bu kadar kolay olmamıştı, Kolay olduğu kadar da hızlı! İşlem yaparken sizi bekletmez ve anında cevaplar verir.