KİMLİK AVI.

Kimlik avı, kullanıcıları aldatmak ve bunlardan yararlanmak için elektronik iletişimin sahte kullanımıdır. Kimlik avı saldırıları, kullanıcı adları, şifreler, kredi kartı bilgileri, ağ kimlik bilgileri ve daha fazlası gibi hassas, gizli bilgilerinizi ele geçirmeye çalışır. Siber saldırganlar e-posta yoluyla bilinen bir kişi ya da kurum gibi görünerek, mağdurları, kötü niyetli bir bağlantıya veya eklentiye tıklamak gibi belirli eylemlerde bulunmak için sosyal mühendisliği kullanırlar.

KİMLİK AVI YÖNTEMLERİ.

Kimlik avı girişimleri, genellikle kötü niyetli bir bağlantıya tıklamak veya virüslü bir ek indirmek gibi bazı kullanıcı etkileşimleriyle hassas bilgiler almaya çalışan bir e-postayla başlar.

- Bir e-posta bilinen URL’leri taklit eden bağlantılara sahip olabilir.

- Kimlik avı dolandırıcılığı, bir web sitesi URL’sinin yasal görünmesini sağlamak için JavaScript komutlarını kullanan web sitesi sahteciliği kullanabilir.

- Gizli yönlendirmeyi kullanarak, saldırganlar bilinen web sitelerini, kullanıcıları bir kimlik avı web sitesine yönlendiren kötü amaçlı açılan iletişim kutuları ile bozabilir.

- .exe dosyaları, Microsoft Office dosyaları ve PDF belgeleri gibi virüslü ekler, fidye yazılımı, casus yazılımı veya başka bir kötü amaçlı yazılım yükleyebilir.

- Kimlik avı dolandırıcılığı ayrıca, mağdurları hassas bilgiler sağlama konusunda kandırmak için telefon görüşmeleri, kısa mesajlar ve sosyal medya araçlarını kullanabilir.

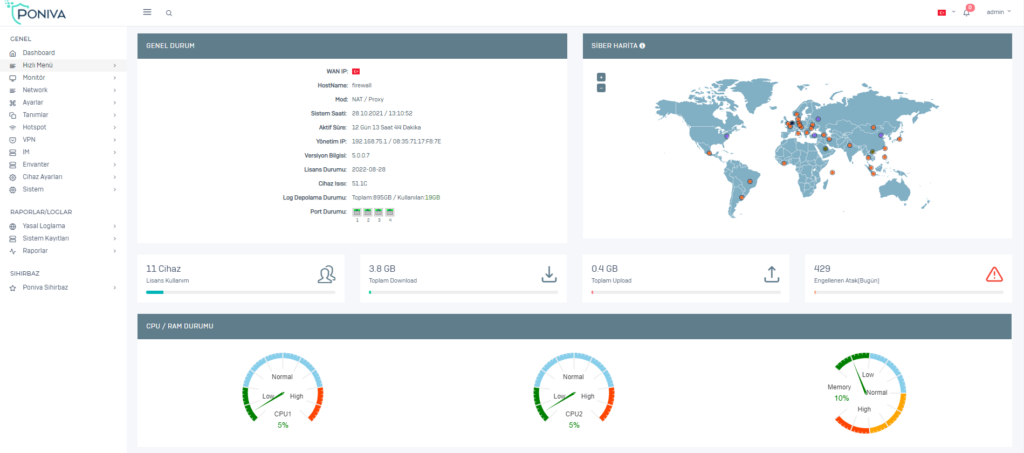

PONIVA FIREWALL İLE HER ŞEY DAHA GÜVENLİ!

Poniva Firewall ile istenmeyen web sitelerini, e-postları, bağlantı ve içerikleri filtreleyerek bu gibi durumlardan etkilenmezsiniz.

Geliştirilmiş Algoritma – Gece mesai saati dışında yapılan isteklere karşı daha dikkatli olurken mesai saati içindeki isteklerde daha esnek

Geliştirilmiş Performans – Daha hızlı olması için optimizasyon

Heryerden Erişim – Evden, işten gerekli olan her yerden ağınıza erişim

Firewall Yedekleriniz Bulutta – İsterseniz firewall yedekleriniz şifreli şekilde PONIVA sunucularında yedeklenir

SSD /M2 – Daha Hızlı

Min. 2 Core İşlemci – Daha Güçlü

Bunlara da bakmak isteyebilirsiniz.

10 Adımda Siber Güvenlik

10 ADIMDA SİBER GÜVENLİK 1-Risk Yönetimi Rejimi Kuruluşlar güvenlik önlemlerini uygulamadan önce karşılaştıkları riskleri anlamalıdır. Bu, en büyük tehditleri öncelik sırasına koymalarına ve cevaplarının uygun olmasını sağlamalarına olanak sağlar. Bir risk yönetimi rejimi [...]

Casus Yazılım ( Spyware ) Nedir?

CASUS YAZILIM ( SPYWARE ) NEDİR? Casus yazılım, algılanması zor bir kötü amaçlı yazılım türüdür. Sörf alışkanlıklarınız, göz atma geçmişiniz veya kişisel bilgileriniz (kredi kartı numaraları gibi) hakkında bilgi toplar ve bu bilgileri [...]

IPS / IDS Nedir? Nasıl Çalışır?

IDS (INTRUSION DETECTION SYSTEM). İzinsiz giriş tespit sistemi (IDS), tüm gelen ve giden ağ faaliyetlerini denetler ve bir sisteme girmeye ya da bir sistemi ele geçirmeye çalışan birinden bir ağ ya da [...]

DHCP Nedir? Nasıl Çalışır?

DHCP(Dynamic Host Configuration Protocol) NEDİR? DHCP (Dynamic Host Configuration Protocol), bir ağdaki herhangi bir cihaza (bilgisayar, tablet, telefon vb.) IP adresi, ağ maskesi, ağ geçidi, DNS gibi bilgileri otomatik atama yapan protokolüdür. DHCP, ağ yöneticilerinin [...]

Statik IP ve Dinamik IP

IP ADRESİ NEDİR? İnternet Protokol adresinin kısaltması olan IP adresi, bir ağa bağlı cihazları tanımlayıcı bir numaradır. IP adresine sahip olmak, bir cihazın internet gibi IP tabanlı bir ağ üzerinden diğer cihazlarla [...]

Web Filtreleme

WEB FİLTRELEME. Web filtreleme, işletmelerin kullanıcılarının ve misafirlerinin web’deki belirli içeriğe erişebilme izinlerini kontrol etmelerine yardımcı olan bir teknoloji türüdür. Ofiste internette dolaşırken “engelli” bir sayfa uyarısı aldıysanız, şirketiniz web filtrelemesi kullanıyor [...]

KARMAŞIKLIKTA BOĞULMAYIN.

Firewall yönetimi hiç bu kadar kolay olmamıştı, Kolay olduğu kadar da hızlı! İşlem yaparken sizi bekletmez ve anında cevaplar verir.