10 ADIMDA SİBER GÜVENLİK

1-Risk Yönetimi Rejimi

Kuruluşlar güvenlik önlemlerini uygulamadan önce karşılaştıkları riskleri anlamalıdır. Bu, en büyük tehditleri öncelik sırasına koymalarına ve cevaplarının uygun olmasını sağlamalarına olanak sağlar.

Bir risk yönetimi rejimi aynı zamanda yönetim kurulunun siber güvenlik çalışmalarınıza dahil olmasına yardımcı olur ve tehdit ortamı değiştikçe yaklaşımınızı ayarlamanızı sağlar. Örneğin, siber güvenlik politikalarınızda veya personel bilinçlendirme programınızda değişiklik veya eklemeler isteyebilirsiniz.

2-Güvenli Yapılandırma

Veri ihlallerinin en yaygın nedenlerinden biri düzgün şekilde korunmamış bir veritabanı veya kurulmamış bir yazılım güncellemesi gibi yanlış yapılandırılmış kontrollerdir.

Yapılandırmanın önemini vurgulamak, gereksiz işlevleri sistemlerden kaldırmanızı veya devre dışı bırakmanızı ve bilinen güvenlik açıklarını derhal gidermenizi sağlayabilir.

3-Ev ve Mobil Çalışma

Birçok kuruluş çalışanlara evden veya hareket halindeyken çalışma fırsatı sunar, ancak bu güvenlik riskleriyle birlikte gelir. Uzaktan çalışanlar ofiste sağlanan aynı fiziksel ve ağ güvenliğini alamazlar, bu nedenle kuruluşların buna göre yanıt vermesi gerekir.

Bu, hassas sistemlere erişimi sınırlamayı ve dizüstü bilgisayarları, çıkarılabilir aygıtları ve ofis dışındaki fiziksel bilgileri korumak için politikalar oluşturmayı içermelidir.

4-Olay Yönetimi

Savunma önlemleriniz ne kadar sağlam olursa olsun, bir noktada bir güvenlik olayıyla karşılaşacaksınız.

Hasarın hafifletilmesine yardımcı olmak ve mümkün olduğunca çabuk bir şekilde çalışmaya başlamanıza yardımcı olmak için politikalar ve prosedürler oluşturarak buna hazırlıklı olmalısınız.

5-Kötü Amaçlı Yazılım Önleme

Kötü amaçlı yazılımın bir kuruluşun sistemlerini etkilemesinin birçok yolu vardır. Bir e-posta ekinde gönderilebilir, bir güvenlik açığından faydalanabilir ve çıkarılabilir bir aygıt aracılığıyla bir ofis bilgisayarına bağlanabilir.

Bu riskleri azaltmak için kuruluşlar, çalışanların mağdur olmalarını önlemeye yardımcı olmak için tasarlanmış kötü amaçlı yazılımdan koruma yazılımı ve politikaları uygulamalıdır.

6-Kullanıcı Ayrıcalıklarını Yönetme

Kuruluşların, çalışanların yalnızca işleriyle ilgili bilgilere erişebilmelerini sağlamak için erişim denetimleri oluşturması gerekir.

Bu, birinin çalışanların hesaplarına yetkisiz erişim sağlaması durumunda hassas bilgilerin açığa çıkmasını önler ve bir çalışanın hassas bilgileri çalması olasılığını azaltır.

7-İzleme

Sistem izleme başarılı veya denenmiş saldırıları tespit etmenizi sağlar. Bu size iki önemli şekilde yardımcı olur.

Birincisi, olayları derhal tespit edebilecek ve müdahale çabalarını başlata bileceksiniz.

İkincisi, suçluların sizi nasıl hedef aldıklarına dair ilk elden kanıtlar elde edersiniz, bu da sizi sahtekarlıkları tespit etmeden önce güvenlik açıklarını arama fırsatı sunar.

8-Ağ Güvenliği

Ağlarınızdan İnternet’e olan bağlantılar, maruz kalabilecek zayıf noktaları içerir.

Tüm bu güvenlik açıklarını ortadan kaldıramayacaksınız, ancak bunların farkında olmanız ve mimari değişikliklerle olabildiğince çok risk kaldırmanız gerekir. Aynı şekilde, istismar edilme olasılığını azaltmak için politikalar ve teknik önlemler uygulamanız gerekir.

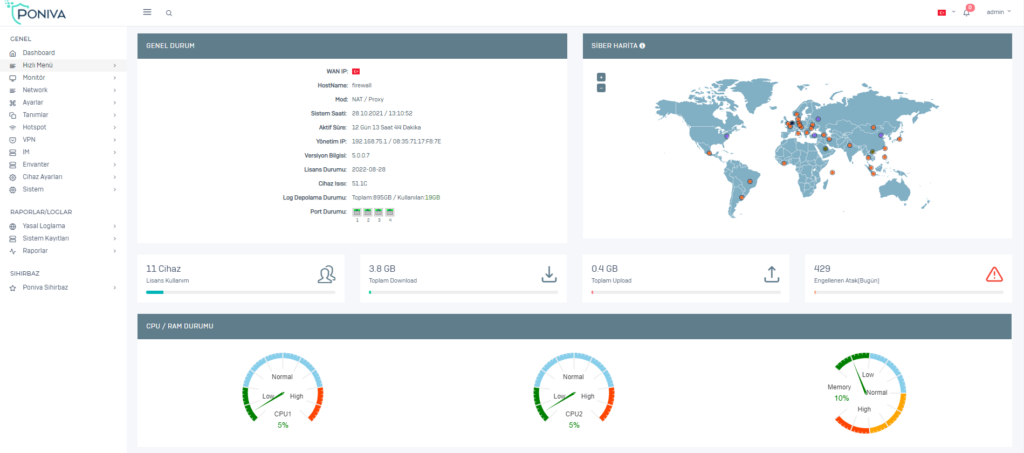

Ağ güvenliğinizi tam anlamı ile sağlamanıza yardımcı olması için geliştirdiğimiz Poniva Firewall ile bu riskleri ortadan kaldırmış olursunuz.

9-Çıkarılabilir Medya Denetimleri

USB’ler ve diğer çıkarılabilir cihazlar birçok güvenlik sorununun kaynağıdır. Yalnızca kötü amaçlı yazılımları enjekte etmek için kullanılmazlar, aynı zamanda birçok içerideki olaya da katılırlar. Çalışanlar, çıkarılabilir aygıtları kaybetmeye ya da yetkisiz kişilerin erişebileceği bilgisayarlara bağlı bırakmaya eğilimlidir.

Bu nedenle kuruluşlar çıkarılabilir cihazları kişide veya güvenli bir yerde tutmanın gereğini vurgulayan politikalar oluşturmalıdır.

Poniva Firewall kullanarak USB medya kullanımı engelleyebilir ve bu sorunlarla karşılaşmak durumda kalmazsanız.

10-Kullanıcı Eğitimi ve Farkındalık

Çalışanlar kuruluşlarının güvenlik uygulamalarında önemli bir rol oynamaktadır, bu yüzden sorumluluklarını öğretmeleri ve veri ihlallerini önlemek için neler yapabileceklerini göstermeleri gerekir. Çalışanlarınıza Siber Güvenlik konusunda eğitim olanağı sağlamanız kişilerin bu konularda daha dikkatli olmalarını sağlayacaktır.

Bunlara da bakmak isteyebilirsiniz.

Turkuaz VPN

TURKUAZ VPN NEDİR? Turkuaz VPN Zero Touch özelliği ile şube/uç nokta tarafında herhangi bir teknik bilgiye ihtiyaç olmaksızın merkez cihazınızla VPN sağlayan uygun maliyetli bir cihazdır. Fişe takılıp internete bağlanır bağlanmaz, sunucularımız [...]

Windows Bilgisayarlarda Güvenliği Nasıl Sağlarız?

WINDOWS BİLGİSAYARLARDA GÜVENLİĞİ NASIL SAĞLARIZ? Windows güvenliğini sağlamak için aşağıdaki adımları izleyebilirsiniz: Güncelleme ve yama: Windows güvenlik açıklarını kapatan güncelleştirmeler yayınlar. Windows Update özelliğini açık tutun ve düzenli olarak güncelleştirmeleri yükleyin. Güçlü [...]

iOS Güvenliğini Sağlamak İçin Gerekli Adımlar Nelerdir?

IOS GÜVENLİĞİ İÇİN NELER YAPMALIYIZ? IOS güvenliğini sağlamak için aşağıdaki adımları izleyebilirsiniz: iOS cihazınızı güncelleyin: Apple, iOS işletim sistemlerindeki güvenlik açıklarını düzenli olarak düzeltmek için güncelleştirmeler yayınlamaktadır. Bu nedenle, cihazınızın iOS sürümünün [...]

Sosyal Mühendislik Nedir?

SOSYAL MÜHENDİSLİK NEDİR? Günümüzde teknolojinin gelişmesiyle birlikte, insanların dijital ortamlarda bıraktıkları veriler de artmaktadır. Bu veriler, sadece kişisel bilgilerimiz değil, finansal, ticari ve hatta devlet sırları gibi önemli bilgilerimiz de olabilir. Bu [...]

SIEM Nedir?

SIEM NEDİR? SIEM (Security Information and Event Management), güvenlik olaylarını takip etmek, analiz etmek ve raporlamak için kullanılan bir yazılımdır. SIEM sistemi, birçok farklı kaynaktan gelen güvenlik verilerini toplar, birleştirir ve değerlendirir. [...]

802.1X Protokolü Nedir?

802.1X PROTOKOLÜ NEDİR? IEEE 802.1X, bir ağ güvenliği protokolüdür ve ağ güvenliğini artırmak için kullanılır. Bu protokol, bir ağ üzerindeki cihazların yetkilendirilmesini ve doğrulanmasını sağlar. 802.1X, kablosuz ağlar (Wi-Fi), Ethernet ağları ve [...]

KARMAŞIKLIKTA BOĞULMAYIN.

Firewall yönetimi hiç bu kadar kolay olmamıştı, Kolay olduğu kadar da hızlı! İşlem yaparken sizi bekletmez ve anında cevaplar verir.